Netzpolitik

Die zivile Infrastruktur muss vor Cyberwar-Angriffen geschützt werden

Symbolbild.

© picture alliance / Julian Stratenschulte/dpaIn der Nacht verlöschen alle Lichter in der deutschen Großstadt, die Verkehrsleitsysteme und Ampeln sind ausgeschaltet, keine S- oder U-Bahn fährt mehr, das Telefonfestnetz ist tot, die Mobilfunknetze sind gestört, keine Supermarktkasse und kein Geldautomat der Banken funktionieren noch. Die kommunale Verwaltung bricht zusammen. Innerhalb von einer Woche eskaliert ein Bürgerkrieg. Tausende Menschen sterben. Hunderttausende Bürger werden von der Bundeswehr in Flüchtlingscamps evakuiert. Überall in der Stadt brechen Brände aus. Plünderer und bewaffnete Banditen übernehmen die Kontrolle über ganze Wohnviertel. Dies ist kein Worstcase-Szenario, sondern die uns täglich drohende Gefahr aus dem Cyberraum. Erst im November 2018 warnte das Bundesamt für Bevölkerungsschutz öffentlich vor den Folgen eines Blackouts der Stromversorgung in Deutschland durch einen Cyberwar-Angriff oder eine Naturkatastrophe.

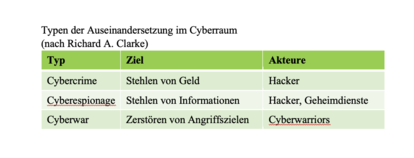

Als in den 1950er Jahren Atomwaffen entwickelt und im Warschauer Pakt, in China und in der NATO stationiert wurden, gab es keinerlei Regeln für deren möglichen Einsatz. Die Gefahr eines globalen Nuklearkrieges war extrem hoch. Die damalige Bedrohungslage für die Existenz der Menschheit ist vergleichbar mit der heutigen Entwicklung und Aufstellung von Massenvernichtungswaffen im Cyberraum für einen Cyberwar, argumentiert Richard A. Clarke, einer der weltweit führenden liberalen Sicherheitsexperten in seinem 2011 erschienenem Standardwerk „World Wide War. Angriff aus dem Internet“. Richard A. Clarke war 1985-88 Deputy Secretary of State for Intelligence im US-Außenministerium.

Erst in den 1960er Jahren entwickelte Herman Kahn (1922 – 1983) für den Einsatz der US-Atomwaffen ein 44 Stufen umfassendes Regelwerk, um die nukleare Eskalation eines Konfliktes verhindern zu können, welches bis zum heutigen Tag in der NATO gültig ist. Es wurden mehrere internationale Verträge zur Begrenzung der nuklearen Rüstung ausgehandelt: Vertrag über das Verbot von Kernwaffenversuchen in der Atmosphäre, im Weltraum und unter Wasser (1963); Atomwaffensperrvertrag (1970); ABM-Vertrag (1972, Vertrag zur Begrenzung von Raketenabwehrsystemen); INF-Vertrag (1987, Verbot von landgestützten nuklearen Mittelstreckenraketen mit einer Reichweite von 500 – 5.500 Kilometer in Europa); Kernwaffenteststopp-Vertrag (1996, noch nicht gültig) und der Strategic Arms Reduction Treaty (2010).

Doch im Cyberraum fehlt bisher ein solches Regelwerk vollständig. Die EU-Staaten entwickeln sich zu High-Tech-Staaten im Informationszeitalter weiter. Das politische System und die Wirtschaft werden digitalisiert. Deutschland und die EU können nur eine weltweit führende Wirtschaftsmacht bleiben, wenn dieser Weg in das Informationszeitalter beschleunigt wird. Doch wir sind für Hacker- und Cyberwar-Angriffe aus aller Welt regelrecht offen!

Die wichtigsten Waffen in einem Cyberwar sind digitale Falltüren (eine getarnte Zugriffsmöglichkeit für Cyberwarriors auf ein in einem feindlichen Netz verstecktes Cyberwar-Programm) und logische Bomben (ein Cyberwar-Programm, das in einem feindlichen Netz versteckt ist und sich auf einen einprogrammierten Anlass hin selbst aktiviert). Clarke warnt in ‘World Wide War. Angriff aus dem Internet’: „Wir befinden uns bereits im Netzkrieg. Die Staaten rechnen mit Feindseligkeiten und bereiten das `Schlachtfeld` vor. Sie dringen in die vernetzten Systeme und Infrastrukturen anderer Länder ein, legen Fallen und deponieren logische Bomben – und zwar heute, in Friedenszeiten.“

Dazu kommen die Cyberwar-Fähigkeiten von terroristischen Gruppierungen, wie etwa Al-Qaida. Seit 2009 baut die globale islamistische Organisation ihre erste Cyberwar-Einheit auf, das Al-Ansar Mobile Team. Der Schwerpunkt der vorbereiteten Operationen liegt nach heutigen Erkenntnissen der NATO-Geheimdienste auf Cyberwar-Angriffen auf das Eisenbahnsystem in den USA. Doch auch Angriffe in der EU sind zu erwarten. Der Islamische Staat verfügt noch nicht über eine Cyberwar-Fähigkeit.

Basierend auf den von Richard A. Clarke entwickelten Vorschlägen für ein vertragliches Regelwerk im Cyberraum fordern wir:

- Die Aufnahme des Verbots von Cyberwar-Angriffen auf die Zivilbevölkerung in die Genfer Konvention „Schutz von Zivilpersonen in Kriegszeiten“. Angriffe auf das Stromnetz oder das Transportsystem eines Landes wären damit untersagt, Angriffe auf militärische Ziele aber erlaubt.

- Vertrag zum Verbot von Cyberwar-Angriffen auf das internationale Finanzsystem. Bis auf Nordkorea hat kein Staat auf dieser Erde Interesse an dem Zusammenbruch der global vernetzten Banken.

- Im Gegensatz zu konventionell geführten Kriegen ist es äußerst kompliziert und aufwendig, den Verursacher eines Cyberwar-Angriffs gerichtsfest zu identifizieren. Deshalb soll eine Konvention zum Cyberwar erarbeitet werden, die solche Angriffe kontrolliert und reduziert. Die UNO soll einen unabhängigen Stab für Cyberforensik einrichten, der in jedem Fall von Cyberwar-Angriffen ermittelt und nach dem Brandstifter-Prinzip Staaten für die juristische Verfolgung eines Angriffs verantwortlich macht. Jedes Land ist demnach dazu verpflichtet, auf seinem Territorium solche Attacken zu verhindern. Die Unterzeichnerstaaten der Konvention zum Cyberwar verzichten vollständig auf die Installation von Cyberwar-Programmen mit logischen Bomben und digitalen Falltüren in der zivilen Infrastruktur anderer Länder.

- Zwischen den Staaten mit Cyberwar-Fähigkeiten (USA, NATO, Russische Föderation, China, Nordkorea, Iran) sollte ein Rotes Telefon aufgebaut werden, um bei Cyberwar-Angriffen eine Eskalation zu einem konventionellen Krieg oder einem Krieg mit Atomwaffen zu verhindern. Hacker-Vereinigungen oder terroristische Gruppierungen könnten versuchen unter Tarnung ihrer Identität (false flag) zu agieren.

- Am Beispiel von Robert Hanssen – einem hochrangigen früheren FBI-Agenten, der von 1979 – 2001 für die Sowjetunion und die Russische Föderation spionierte und zu lebenslanger Isolationshaft verurteilt wurde – erläutert Richard A. Clarke die Notwendigkeit harter Strafen für Verursacher von Cyberwar- und Hacker-Angriffen. Die wichtigste Produktivkraft eines Landes sind im Informationszeitalter Wissenschaft und Forschung. In jedem Jahr verlieren wir in Deutschland Forschungsergebnisse im Wert von 50 Milliarden Euro durch Hacker-Angriffe, warnte das Bundesamt für Verfassungsschutz (BfV) im April 2017. Weltweit stieg der durch Cyberkriminalität verursachte Schaden von 445 Mrd. Dollar im Jahr 2014 auf 600 Mrd. Dollar 2017 an. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) registrierte 2017 in Deutschland 800 Millionen Schadsoftware-Programme. Jeden Tag kommen 320.000 weitere hinzu. Auch wichtige politische Informationen des Bundes- und der Landesregierungen sowie der demokratischen Parteien werden gestohlen und oft für die Manipulation von Wahlen und politischen und wirtschaftlichen Entscheidungsprozessen missbraucht. Das ist kein Kavaliersdelikt, sondern Landesverrat. Die Gesetze sollten dies als Straftat entsprechend festschreiben. Robert Hanssen hatte einige tausend Seiten VS-Dokumente im Auftrag Moskaus gestohlen. Hacker entwenden heute bei Angriffen gelegentlich mehrere Terabytes an geheimen Informationen. Eine juristische Strafe muss dazu in einem realistischen Verhältnis stehen.

- Das BfV forderte bereits mehrfach die rechtliche Zulassung des Hack Back. Dies bedeutet, dass das BfV den eindeutig identifizierten Verursacher eines Cyberwar- oder Hacker-Angriffs innerhalb der Bundesrepublik Deutschland mit einer Gegen-Hacker-Attacke begegnen könnte, die die juristisch relevanten Informationen vom Rechner des Straftäters sicherstellt und dann dessen Computer zerstört. Die Bundeswehr kann dagegen einen Hack Back nur bei einem schwerwiegenden äußeren Angriff durchführen. In Deutschland und in der EU könnte der Hack Back jedoch durch die jeweiligen Inlandsnachrichtendienste durchgeführt werden. Es wäre ein wirksames Mittel, um die Hacker- und Cyberwar-Angriffe in unserem Land und in der EU strategisch zu reduzieren: eine Beweissicherstellung mit sofortiger Bestrafung. Dann erfolgt die Anklage durch die Justiz.

- Jeder Bürger unseres Landes und in der EU, jede kleine und große Firma, jedes Amt und jede Behörde werden aufgefordert, alles in ihren Kräften stehende zu unternehmen, um die Sicherheit der eigenen Computer und Netze auf dem höchstmöglichen Niveau anzustreben. Cyberwar- und Hacker-Angriffe sind immer bei der Polizei zur Anzeige zu bringen.

Wir wollen, dass unsere Bürger, die Wirtschaft, die kommunalen Verwaltungen und die Politik die Chancen im Informationszeitalter frei nutzen können. Davon hängen die Zukunft unseres Landes und der EU fast vollständig ab. Nur mit einer Offensive für Cybersicherheit in unserer Stadt Hamburg, in Deutschland und in der EU ist ein Cyberfrieden erreichbar.

Dr. Hans Krech ist stimmberechtigter Experte in der Fachgruppe Sicherheitspolitik im FDP-Bundesfachausschuss Internationale Politik, FDP-Bezirk Hamburg-Altona.